VPN-uri industriale. Ce este un VPN?

Cuprins

- Ce este un VPN?

- De ce folosim tunneling VPN?

- Procedura de implementare a tunelării VPN în aplicațiile industriale:

- Adresa IP publică - o provocare sau o chestiune simplă?

- Diagrame de conexiune VPN

- Server VPN - local (propriu) sau la distanță (de exemplu, în Amazon AWS)?

- Deficiențele tunelării VPN

- Securitatea tunelurilor VPN - alegerea protocolului potrivit (PPTP, L2TP, OpenVPN, WireGuard VPN):

- Probleme cu WebAccess/VPN sau cum să automatizați și să gestionați conexiunile VPN?

Ce este un VPN?

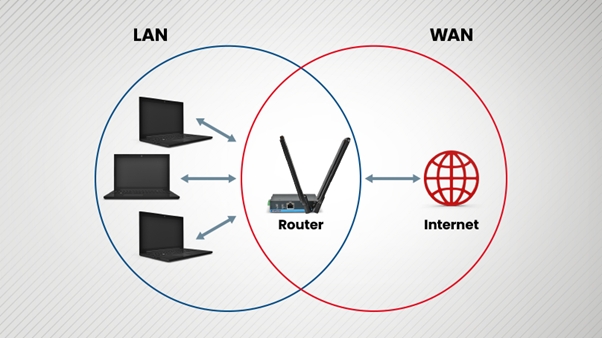

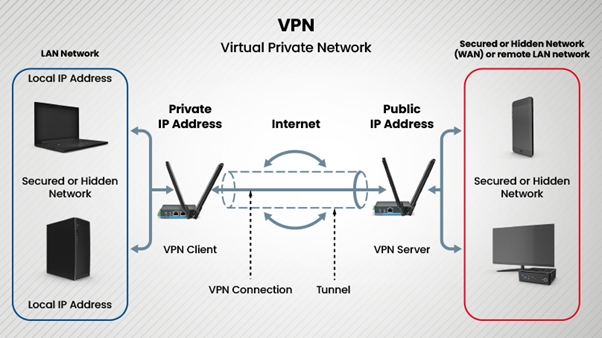

VPN (Virtual Private Network) se traduce prin rețea virtuală privată. Acest termen se referă la tuneluri de rețea între expeditor și destinatar, implementate prin intermediul internetului public. Conexiunile point-to-point pot fi, în plus, criptate și comprimate pentru a asigura securitatea cibernetică în schimbul de date. Pentru a înțelege ce este un serviciu VPN, cel mai bine este să introducem două concepte suplimentare, și anume:

- LAN (Local Area Network) - o rețea care acoperă infrastructura locală (de exemplu, un apartament, o clădire, un birou, o unitate industrială).

În termeni de consum, este ușor să ne-o imaginăm ca fiind toate dispozitivele de acasă conectate la un router, la cabluri Ethernet sau la o rețea Wi-Fi. - WAN (Wide Area Network) - o rețea de mare suprafață, care se extinde teritorial dincolo de oraș, țară, continent. WAN este utilizată pentru a comunica cu un grup mare de dispozitive despre care adesea nu avem cunoștințe extinse. Pornind de la exemplul unui router de acasă, WAN este rețeaua (cablul) furnizorului nostru de servicii de internet. Cel mai cunoscut și mai mare WAN este Internetul.

Fig.1 LAN, adică toate dispozitivele locale, conectate la un router local și la un WAN, al cărui exemplu poate fi Internetul.

Pe baza celor două concepte de mai sus, este ușor de observat că o rețea locală este formată, de obicei, din dispozitive de încredere pe care le cunoaștem bine (de exemplu, calculatoare, PLC-uri, imprimante, panouri de comandă, terminale, tablete, mașini industriale). Nu toate acestea sunt concepute pentru a comunica direct cu dispozitivul care coordonează traficul și care gestionează pachetele. Pentru trimiterea acestor informatii catre WAN se foloseste un router, ca punct de contact între cele două tipuri de rețele.

O rețea WAN (Internet) este o rețea deschisă formată dintr-un număr mare de dispozitive necunoscute. Acest lucru înseamnă că nu putem determina intențiile pe care ceilalți utilizatori le au față de noi și de datele noastre.

Pentru a ne proteja traficul împotriva interceptarii, au fost create numeroase standarde și protocoale. Una dintre soluțiile pe care utilizatorul le poate implementa suplimentar pentru a-și îmbunătăți securitatea cibernetică este un serviciu VPN cu criptare.

FOTA

Un tunel VPN criptat creează o conexiune virtuală point-to-point simulând o conexiune la o rețea locală, care poate fi de fapt separată de sute sau mii de kilometri (prin WAN). Comunicarea între aceste puncte poate fi criptată și comprimată. Securitatea noastră cibernetică va depinde de gradul de criptare. Fig.2 Conectarea a două rețele LAN la distanță prin intermediul internetului cu ajutorul unei conexiuni VPN criptate.

Fig.2 Conectarea a două rețele LAN la distanță prin intermediul internetului cu ajutorul unei conexiuni VPN criptate.

De ce folosim tunneling VPN?

- Securizarea pachetelor de ieșire către internetul public (WAN)

În situația în care folosim rețele publice de acces la internet (de exemplu, rețelele publice Wi-Fi din aeroport), primul punct de contact între datele pe care le trimitem și rețea este punctul de acces public și rețeaua din spatele acestuia. În acest caz, nu putem fi niciodată siguri de intențiile persoanelor care partajează și operează această rețea.

Trimiterea de date comerciale confidențiale sau conectarea la dispozitive sensibile poate fi ascultată și folosită împotriva noastră. În acest caz, tunneling-ul VPN cu criptare vă va permite să ascundeți ceea ce trimiteți în pachete criptate. Acestea, în ciuda ascultării, vor fi inutile fără o cheie care să le decodifice. Din cauza numărului mare de hotspoturi Wi-Fi publice, este o idee bună să activați o rețea privată virtuală (VPN) atunci când vă conectați la oricare dintre acestea.

- Ascundeți-vă activitatea web

Fiecărui dispozitiv de rețea i se atribuie un identificator sub forma unui șir de numere. Aceasta este adresa IP și o putem identifica precum identificăm numărul de înmatriculare prezent pe autovehicule. Tot traficul de rețea este descris pe baza adreselor IP. Prin conectarea la un site web extern, dispozitivul dumneavoastră trimite interogări către un server extern identificat prin adresa sa IP. Acest lucru se datorează serverelor DNS speciale care decodifică șirul de caractere introdus în motorul de căutare (de exemplu, www.elmark.com.ro) în adresa IP corespunzătoare a serverului pe care se află site-ul web (în cazul nostru este: 91.134.196.229). Prin scanarea traficului de rețea, infractorii cibernetici pot urmări victimele (de exemplu, istoricul de navigare al acestora). În plus, analiza adresei IP permite, de asemenea, să se determine locația aproximativă a utilizatorului.

Utilizarea unui VPN vă permite să ascundeți aceste date sensibile, sporind securitatea datelor și a utilizatorilor. Prin activarea tunelului VPN, stabilim o conexiune criptată cu un server extern (întotdeauna același), al cărui rol este de a redirecționa în continuare traficul de rețea. Toate informațiile despre redirecționări rămân în cadrul acestui server și sunt șterse sistematic, dacă există o astfel de prevedere în politica de confidențialitate a serverului). Astfel, toată activitatea noastră este ascunsă. Fiecare pachet de date care pleacă și vine către dispozitivul nostru este închis (încapsulat) și criptat.

- Conexiuni securizate point-to-point - acces de la distanță la dispozitive și mașini

După cum s-a menționat anterior, rețelele locale sunt cele mai sigure. Multe dispozitive (de exemplu, panouri de comandă, PLC-uri, calculatoare) permit doar actualizări locale de software și încărcarea fișierelor de proiect. Situația este mult mai dificilă în cazul rețelelor publice. Algoritmii de tunneling VPN (Virtual Private Network - rețea virtuală privată) vă permit să vă conectați la dispozitive aflate la distanță simulând că este vorba de o conexiune locală (LAN) și nu de un internet deschis (WAN).

Toate operațiunile din interiorul VPN-ului nostru pot fi efectuate prin referire la adresele locale și nu la cele publice. Acest lucru înseamnă că putem încărca software în controlerele noastre PLC sau supraveghea funcționarea dispozitivelor fără probleme și într-un mod sigur din punct de vedere cibernetic.

- Schimbarea locației - ocolirea geo-blocurilor

Un efect secundar al utilizării unei conexiuni VPN este schimbarea destinatarului datelor trimise de la dispozitivul nostru la serverul VPN. Internetul vede atunci locația noastră virtuală. Serverul VPN este cel care direcționează traficul către serverul de destinație și este văzut ca locul de unde ies pachetele. Din acest motiv, utilizarea unui server situat, de exemplu, în SUA pentru tunneling VPN ne poate permite să accesăm conținuturi supuse geo-blocării.

Schema de funcționare a tunelării VPN este destul de simplă, dar pentru a o înțelege mai bine, trebuie să introduceți câteva concepte suplimentare:

Adresă IP locală - adresa atribuită de router pe rețelele locale (de exemplu, acasă) tuturor dispozitivelor conectate la acestea. Aceasta permite comunicarea între dispozitivele din rețelele LAN. Cel mai comun și acordat grup de adrese locale este 192.168.X.X, 10.X.X.X.X sau 172.16.X.X, unde X este orice număr din intervalul (0-254).

Adresă IP privată - este o adresă de internet ascunsă în spatele unui router care nu permite identificarea neechivocă a dispozitivului care trimite pachetele. În plus, această adresă se modifică de fiecare dată când se stabilește o sesiune de conectare. Ascunderea acesteia în spatele routerului și a variabilității acestuia înseamnă că nu se poate determina în mod clar dispozitivul fizic căruia i-a fost atribuită. Cuvântul cheie pentru o adresă IP privată este "sesiunea". Operatorul rețelei de internet acordă o adresă IP privată pe durata evenimentului. Deconectarea și reconectarea la rețea va avea ca rezultat o nouă adresă IP. În cazul unui VPN, acest lucru cauzează o problemă în ceea ce privește regăsirea dispozitivului după ce conexiunea la rețea este pierdută.

Adresa IP publică - aceasta este o adresă unică pe internet, care, spre deosebire de o adresă privată, nu se modifică în timp. Acest lucru este garantat de un acord special cu operatorul, care își rezervă stabilitatea adresei, cel mai adesea scutită de costuri fixe suplimentare.

Client VPN - Unul dintre cele două puncte terminale ale tunelului VPN. Clientul VPN inițiază o conexiune cu serverul. Un client se poate conecta doar la un singur server la un moment dat.

Server VPN - Unul dintre cele două puncte terminale ale tunelului VPN. Se poate spune că este inima unui VPN. Serverele VPN gestionează traficul de rețea în tunelul VPN și ascultă conexiunile. Serverul VPN se poate conecta la mai mult de un client în același timp.

Router - este un dispozitiv care gestionează traficul de rețea. În rețelele casnice, acesta este cel mai adesea punctul de contact între o rețea locală și un internet deschis (WAN). Acesta are adesea algoritmi sau software încorporați care îi permit să acționeze ca un server sau client VPN. Este responsabil de securitatea cibernetică a rețelei și, opțional, permite accesul la internet prin intermediul unei conexiuni GSM.

Practic, o caracteristică comună a tuturor VPN-urilor este prezența unui server VPN și a cel puțin unui client VPN. Între aceștia se stabilește o conexiune de tip tunel. Atunci când se creează un tunel, clientul VPN caută serverul folosind adresa IP publică a acestuia. O adresă IP fixă pe serverul VPN este o condiție prealabilă. Aceasta este un fel de licență care permite identificarea punctului de rețea căutat. După un răspuns din partea serverului, se stabilește un tunel VPN virtual. Acesta garantează conexiunea dintre client și server. Gradul de securitate depinde de protocolul pe care îl alegeți și de opțiunile disponibile în cadrul acestuia. Un exemplu de protocol VPN ar fi PPTP, L2TP over IPSec, OpenVPN sau WireGuard VPN, despre care vom discuta în detaliu mai târziu în acest articol.

Procedura de implementare a tunelării VPN în aplicațiile industriale:

În momentul în care cunoaștem toate elementele de bază ale modului în care funcționează tunelarea VPN, trbeuie să luăm în considerare ce procedură însoțește implementarea tunelării VPN.

Ei bine, în aplicațiile industriale, adică în implementările în care tunelarea VPN conectează cel mai adesea subrețele sau este utilizată pentru accesul de la distanță la computere, PLC-uri, RTU-uri, camere sau terminale, procedura este următoarea:

- Verificarea dacă avem posibilitatea de a obține o adresă IP publică la unul dintre capetele tunelului. Acest punct va defini dacă vom putea crea un server VPN pe propriul router LTE (de exemplu, Advantech) sau server, sau dacă suntem nevoiți să alegem un furnizor extern de servicii de server VPN.

- Regândirea arhitecturii de rețea. Trebuie să ne gândim la ce puncte din rețea (sau subrețele întregi) ar trebui să comunice între ele și câte dintre ele vor fi (2 sau mai multe). De asemenea, este important dacă comunicăm subrețele întregi sau dacă avem nevoie doar de acces la distanță între computer și o anumită subrețea.

- Alegerea unui server VPN

Acesta poate rula pe propriul nostru server, pe un router LTE (de exemplu, Advantech) sau pe un server cloud Amazon AWS. Alegerea poate fi limitată doar de imposibilitatea de a obține o adresă IP publică, fie pe cartela SIM, fie pe conexiunea prin cablu la oricare dintre capetele tunelului VPN proiectat. În acest caz, singura soluție va fi alegerea unui server Amazon AWS care oferă o astfel de funcționalitate. - Alegerea protocolului responsabil pentru tunelarea VPN

Diferite protocoale oferă grade diferite de securitate cibernetică, dificultate de configurare și o posibilă încetinire a lățimii de bandă.

Vom analiza toate aceste subiecte mai jos, astfel încât să fie cât mai ușor să alegeți tehnologia optimă pentru o anumită aplicație.

Adresa IP publică - o provocare sau o chestiune simplă?

Mulți oameni, auzind că obținerea unei adrese IP publice implică o cerere adresată operatorului și o taxă fixă suplimentară, abordează problema cu scepticism.

Greșit!

Obținerea unei adrese IP publice în România nu este nici foarte costisitoare, nici deosebit de dificilă. Taxa variază între câţiva lei și câteva zeci de lei pe lună. Procesul se finalizează în decurs de o zi lucrătoare. Furnizorul de servicii de internet nu creează probleme suplimentare în acest sens.

Diagrame de conexiune VPN

Datorită faptului că rolul de client și server VPN poate fi preluat de diferite dispozitive, mai jos prezentăm 4 diagrame de rețea populare legate de rețelele VPN în routerele Advantech LTE.

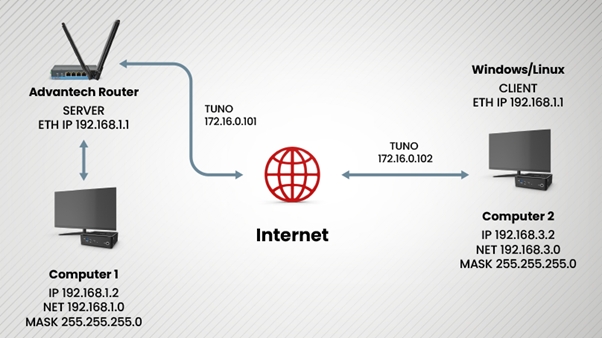

1. PC (client VPN) - Router (server VPN) - așa-numitul acces la distanță

Acest scenariu presupune o conexiune directă între computer (clientul VPN) și serverul VPN (care în acest caz este routerul Advantech) și subnetul acestuia. Pentru a stabili o conexiune, este necesar să instalați pe computer o aplicație care să suporte unul dintre protocoalele VPN (OpenVPN, WireGuard VPN) sau să utilizați soluțiile oferite de sistemul de operare (PPTP, L2TP). Routerul care acționează ca server VPN trebuie să aibă o adresă IP fixă furnizată de operatorul de cablu sau atribuită unei cartele SIM (în cazul în care stabiliți o conectivitate celulară). Odată stabilită această conexiune, computerul are acces deplin la toate dispozitivele din rețeaua locală de pe partea serverului.

2. Router (client VPN) – Router (server VPN)

O opțiune prin care se conectează două rețele LAN îndepărtate printr-o conexiune de tip tunel. În acest scenariu, unul dintre routerele Advantech acționează ca un client VPN, iar celălalt ca un server VPN. Clientul VPN are o adresă IP privată obișnuită, iar serverul are o adresă IP publică. Acest aranjament reflectă conectarea a două LAN-uri. Toate dispozitivele de pe ambele părți ale routerelor se "văd" reciproc și pot face schimb de pachete de date.

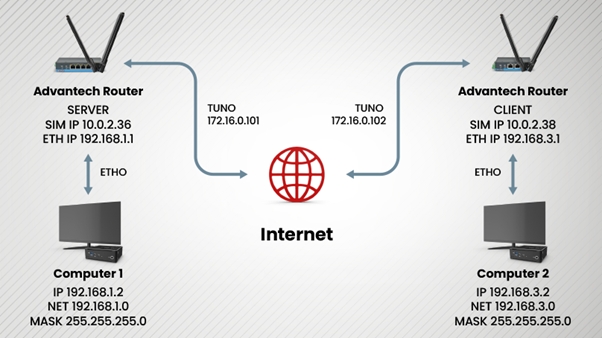

3. Router (server VPN) - mai multe routere (clienți VPN)

Mai sus, vedem un scenariu mai avansat în care mai mulți clienți se alătură unui server. În acest caz, serverul gestionează tot traficul VPN. Orice pachet schimbat între clienții VPN trebuie să treacă prin el. Utilizarea acestei opțiuni permite comunicarea, în siguranță a mai multor rețele LAN, între ele.

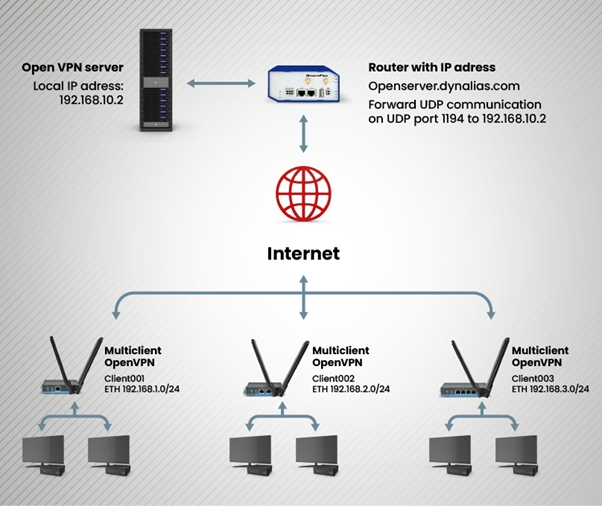

4. Server VPN extern

O aplicație externă WebAccess/VPN este o opțiune ideală atunci când:

- Nu putem obține o adresă IP fixă pe o legătură prin cablu sau mobilă,

- Avem de-a face cu o rețea VPN extinsă, iar puterea de calcul a routerului în funcția de server VPN este insuficientă,

- scenariile de conectare la rețea care pot fi configurate manual (cele trei de mai sus) nu corespund schemei de rețea pe care trebuie să o implementăm.

În acest caz, putem utiliza software-ul avansat Advantech care ne permite să implementăm scenarii mai complexe.

Al doilea argument în favoarea utilizării WebAccess/VPN este simplitatea configurării. Spre deosebire de setările manuale cu care ne confruntăm în scenariile de mai sus, aplicația WebAccess/VPN nu necesită cunoștințe extinse despre rețeaua care se configurează (cunoașterea adreselor IP etc.). Cu ajutorul aplicației WebAccess/VPN, adăugați dispozitivul la rețea și acesta accesează automat alte dispozitive selectate. Mai multe despre software-ul propriu-zis mai jos.

Server VPN - local (propriu) sau la distanță (de exemplu, în Amazon AWS)?

Mai multe îndoieli pot apărea din alegerea serverului optim de rețea privată virtuală. Acesta poate fi creat:

- Pe routerele mobile Advantech.

În acest caz, avem un dispozitiv care, configurat corespunzător, poate acționa ca server pentru una sau mai multe conexiuni VPN.

Avantajele sunt:

- Costuri reduse - singura cheltuială efectuată în acest caz este achiziționarea dispozitivului și costul lunar al conexiunii la internet cu o adresă IP fixă; acestea pot fi considerate VPN-uri gratuite,

- Disponibilitatea de a acționa imediat după achiziționarea dispozitivului,

- Faptul că interfața permite o configurare clară, iar cerința pentru utilizator este de a învăța cum să parametrizeze serviciul.

- Redundanța este ușor de realizat - în routerele mobile Advantech există o filă specială responsabilă pentru comutarea între dispozitive în cazul defectării unuia dintre ele,

- Flexibilitatea soluției - serverul poate fi reconectat în orice moment la o altă locație. Routerele LTE asigură o conexiune din aproape orice colț al României.

Dezavantaje:

- Numărul limitat de conexiuni clienți VPN - Faptul că routerele LTE nu sunt potrivite pentru a fi servere ale unor VPN-uri extinse, adică cele care numără o duzină / câteva zeci de clienți VPN care se conectează la un singur server.

- Necesitatea de a cunoaște dependențele conexiunilor create în timpul configurării.

- Faptul că configurarea necesită informații despre adresele IP ale rețelei locale, ale rețelei la distanță și, în cazul tunelurilor OpenVPN, face necesară parcurgerea procesului de generare și instalare a certificatelor și cheilor corespunzătoare - informații specifice despre configurare în secțiunea de mai jos.

- Pe un server extern (de exemplu, Amazon AWS)

Este vorba despre un server care nu aparține utilizatorului. În cazul routerelor Advantech LTE, producătorul oferă posibilitatea de a instala software-ul WebAccess/VPN pe serverele Amazon AWS.

Avantajele alegerii unei astfel de soluții:

- Simplifică procedura de obținere a unei adrese IP - aceasta poate fi atribuită cu un singur click de mouse.

- Asigură redundanța datelor stocate - serverele Amazon AWS păstrează o copie a datelor pe mai multe servere; dacă unul dintre ele nu funcționează, celălalt va fi rulat în altă locație.

- Oferă capacități de calcul ridicate - serverele VPN în cloud sunt mașini mult mai eficiente decât routerele LTE. Datorită acestei opțiuni, putem gestiona sute de dispozitive și conexiuni VPN.

- Permite configurarea de la distanță a routerelor mobile Advantech conectate la server - aplicația WebAccess / VPN, pe lângă posibilitatea de configurare ușoară a tunelurilor VPN, permite și accesul de la distanță la routere pentru parametrizare.

Dezavantajele în acest caz sunt:

- Costul lunar fix de întreținere perceput pentru operarea mașinii virtuale în cloud-ul AWS și a aplicației WebAccess/VPN în sine; aplicația este gratuită, presupunând conectarea a până la 5 routere și 2 calculatoare,

- Necesitatea parcurgerii procesului de instalare în cloud-ul Amazon AWS, care poate fi puțin dificil pentru utilizatorii care nu au cunoștințe de bază despre rețeaua care se construiește.

- Pe serverul propriu (de exemplu, la birou, în cadrul companiei)

Aplicația WebAccess/VPN server vă permite să instalați și să creați un server VPN pe propriul dispozitiv. Acesta poate fi un server sau un computer obișnuit. Ca și în cazul serverului de pe un router LTE, este necesar să aveți o adresă IP publică.

Avantajele unei astfel de soluții sunt:

- Control total asupra traficului de rețea și a datelor transmise - serverul VPN este proprietatea noastră, deci avem control total asupra acestuia și veghem la securitatea și securitatea cibernetică a datelor.

- Nu se percep costuri suplimentare pentru operarea unei mașini virtuale pe un server extern.

- Performanță ridicată, datorită puterii mari de calcul - serverele VPN în cloud sunt mașini mult mai eficiente decât routerele LTE; datorită acestei opțiuni, putem gestiona sute de dispozitive și conexiuni VPN,

- Posibilitatea de configurare de la distanță a routerelor Advantech LTE conectate la server

- Aplicația WebAccess/VPN, pe lângă posibilitatea de configurare ușoară a tunelurilor VPN, permite și accesul de la distanță la routere pentru parametrizare.

Dezavantajele:

- Costul achiziționării și întreținerii propriului server - aici costul depinde de serverul utilizat,

- Costul obținerii redundanței conexiunii - este asociat cu achiziționarea unui alt server,

- Necesitatea de a licenția software-ul WebAccess / VPN - aici dezavantajul există doar în ceea ce privește serverele plasate pe routerele LTE.

Deficiențele tunelării VPN

Poate vă întrebați de ce tunneling-ul VPN nu este folosit pe scară largă dacă este atât de bun? Ei bine, pentru că nu rezolvă toate problemele și poate provoca și unele inconveniente suplimentare. Principalele minusuri sunt:

- Abilitatea de a încetini viteza de internet

Datorită faptului că tunelarea VPN adaugă informații noi și criptare suplimentară la cadrele de comunicare obișnuite, debitul real de date scade.

Cât de ușor este de explicat?

O putem compara cu banii, care, ca bucăți de hârtie, cântăresc puțin, dar în momentul în care dorim să îi mutăm în siguranță, trebuie depozitați într-o valiză blindată. În acest caz, o persoană care teoretic poate muta milioane de lei "pe hârtie" transportă de fapt maximum câteva sute de mii, din cauza necesității de a transporta doar valize.

Astfel, alegerea metodei de criptare este un compromis între gradul de securitate și viteza reală de conectare care este necesară într-o anumită aplicație. Cu cât mai multă securitate, cu atât mai mică este viteza reală de conectare. - Cerințele de putere de calcul pentru clientul și serverul VPN

Cu cât dorim să folosim algoritmi de criptare mai buni, cu atât trebuie să aibă mai multă putere de calcul clientul și serverul VPN. Aceste cerințe cresc semnificativ, în special în cazul serverelor în care creăm conexiuni cu mulți clienți VPN și care trebuie să proceseze cantități uriașe de date. În astfel de cazuri, uneori se fac compromisuri și datele mai puțin sensibile sunt criptate într-o măsură mai mică, astfel încât viteza de conectare să crească și sarcina serverului să scadă.

- Necesitatea de a șterge cookie-urile și de a vă deconecta de la conturi (de exemplu, Google, YouTube, Facebook)

Profilarea utilizatorilor reprezintă un profit uriaș pentru marile corporații, care pot oferi companiilor o mai bună acoperire cu reclame. Din acest motiv, pentru a urmări utilizatorii de internet, corporațiile ne încurajează să ne creăm conturi pe diverse portaluri. Acestor conturi le sunt atribuite etichete speciale care reprezintă o alternativă la crearea de profiluri cu ajutorul adreselor IP. Faptul de a fi pe acestea ca utilizator conectat permite agențiilor de publicitate să urmărească activitatea utilizatorului în ciuda conexiunilor VPN, astfel încât, pentru o protecție completă, ar trebui să vă deconectați din toate conturile, pe lângă tunneling și să ștergeți în mod regulat cookie-urile.

Securitatea tunelurilor VPN - alegerea protocolului potrivit (PPTP, L2TP, OpenVPN, WireGuard VPN):

Conform informațiilor prezentate anterior, gradul de securitate a comunicațiilor ar trebui să fie determinat astfel încât să reprezinte un compromis între capacitățile de calcul ale dispozitivelor de criptare/decriptare, lățimea de bandă rezultată necesară și simplitatea configurării. Acest ultim punct nu a fost încă discutat pe larg, dar este strâns legat de protocolul ales.

Unele dintre acestea oferă "ușurință", simplitate în configurare și satisfacerea cerințelor de bază, de exemplu conectarea la distanță a rețelelor LAN la distanță pentru a avea posibilitatea de a încărca rapid programul și de a modifica parametrii de configurare. Cu excepția cazului în care este vorba de o infrastructură critică, o securitate mai redusă cu un timp de conectare atât de scurt nu ar trebui să fie o problemă.

Altele oferă o securitate ridicată, în detrimentul unei configurări mai dificile și a unui consum mai mare de resurse. Cu toate acestea, ele pot fi indispensabile atunci când se transmit date sensibile sau se accesează o rețea sensibilă. Mai jos vom discuta câteva dintre ele.

- PPTP

PPTP (Point-to-Point Tunneling Protocol) este un protocol de tunelare, ale cărui începuturi datează de la începutul anilor '90. Este conceput de Microsoft, dar nu utilizează criptarea. Datele din acest tunel sunt încapsulate prin protocolul GRE. Nu este recomandat pentru transferuri de date sensibile, dar datorită simplității configurării și a instrumentelor integrate în Windows, poate fi util pentru accesul rapid la distanță. Lejeritatea protocolului favorizează, de asemenea, conexiunile cu dispozitive mai vechi, cu putere de calcul mai mică. Aceasta este opțiunea în care este cel mai ușor să configurați un VPN.

- L2TP over IPsec

Soluția este o combinație de protocoale PPTP și Cisco L2F. L2TP utilizează autentificarea la ambele capete ale tunelului, dar nu este un element de securitate complet. Prin urmare, cel mai adesea apare în tandem cu protocolul IPsec, care este utilizat pentru a cripta datele. Această combinație sporește securitatea, dar, din cauza creșterii progresive a puterii de calcul a calculatoarelor, nu garantează o securitate completă. Instrumentul de configurare pentru acest protocol este, de asemenea, integrat în Windows, iar configurarea în sine este destul de simplă, astfel încât L2TP over IPsec poate fi un compromis între PPTP, simplu de configurat, și OpenVPN, bine criptat.

- OpenVPN

În această soluție, bibliotecile OpenSSL și protocoalele SSLv3/TLSv1 sunt utilizate pentru a crea tuneluri criptate. Datorită arhitecturii sale deschise (proiect open source), aceasta este îmbunătățită în mod constant de o rețea deschisă de dezvoltatori din întreaga lume. Toate acestea fac ca OpenVPN să fie considerat destul de modern, sigur și versatil. Acest lucru este evident mai ales în ceea ce privește autentificarea, unde utilizatorul are la dispoziție mai multe opțiuni din care poate alege. Poate folosi chei, certificate, utilizator/parolă. Această flexibilitate este cea care face ca gradul de securitate (lungimea cheii) și arhitectura rețelei să fie ușor de adaptat la cerințele noastre. Problema cu acest protocol poate fi configurarea pentru un utilizator începător. Parametrizarea manuală necesită cunoștințe de bază despre rețea și capacitatea de a genera certificate și chei. În plus, criptarea puternică necesită o putere de calcul relativ mare.

- WireGuard VPN

este un protocol destul de tânăr, dar a fost deja considerat drept succesorul lui OpenVPN. La fel ca el, WireGuard VPN este un proiect open source. Din cauza stadiului incipient, se află încă în faza de îmbunătățiri dinamice. În prezent, este recomandat pentru utilizare experimentală, dar pare să fie viitorul tunelurilor VPN. Principalul avantaj observat în noul protocol este un cod mult simplificat care permite mai puține erori. În plus, WireGuardVPN introduce noi mecanisme criptografice, iar acest lucru îmbunătățește considerabil securitatea cibernetică a utilizatorului. Testele independente confirmă faptul că, în acest moment, WireGuard VPN este de aproximativ 4 ori mai rapid folosind o criptare similară cu OpenVPN. În acest caz, puteți vedea că încetinirea conexiunii depinde nu numai de gradul de securitate, ci și de tehnologia selectată.

Probleme cu WebAccess/VPN sau cum să automatizați și să gestionați conexiunile VPN?

Ce se întâmplă dacă:

- Toate cele de mai sus sunt prea complicate,

- Nu avem timp să configurăm una sau mai multe conexiuni,

- Configurarea manuală nu vă permite să obțineți diagrama de conexiune necesară într-o anumită rețea,

- Avem un grup mare de dispozitive / subrețele pe care trebuie să le gestionăm?

Atunci, aplicația care furnizează serviciul VPN - WebAccess / VPN - vine în ajutor. Este un instrument VPN avansat pentru gestionarea și conectarea cibernetică securizată între diferite subrețele create pe baza routerelor mobile Advantech și a echipamentelor de la alți producători. WebAccess / VPN este o platformă ușoară și sigură pentru conectarea subrețelelor, accesul de la distanță și monitorizarea mașinilor din diferite sectoare. Poate fi deosebit de utilă în aplicații pentru inginerie energetică, mentenanță preventivă, IIoT și pentru conectarea la dispozitive precum computere, PLC-uri, module RTU, camere sau terminale.

Installation options for WebAccess/VPN applications

Aplicația, așa cum am menționat anterior, poate fi instalată pe propriul server, în cloud-ul Amazon AWS sau poate fi livrată cu computerul nostru configurat ca fiind un server VPN pregătit.

Dacă aveți întrebări, vă rog să mă contactați la adresa adrian.benea@elmark.com.ro